IT業務処理統制(ITAC)とは? ITGCとの違いや構築のポイントを解説

IT業務処理統制(Information Technology Application Control:ITAC)は、企業のITシステムを活用した業務処理の正確性と信頼性を担保するための重要な仕組みと言えます。特に財務報告の信頼性確保や、IPOの準備においては欠かせない要素となっています。しかし、その全体像や具体的な対応方法がわかりにくいと感じる方も多いのではないでしょうか。

本記事では、ITACの定義や、ITGCなど他のIT統制との違い、ITACを構築する際のポイントなどを解説します。

ITACとは、ITシステムによる正確な業務処理が行われることを担保する内部統制の一種

ITACとは、内部統制の一種で、ITシステムを利用して行われる業務処理が正確かつ完全に実行されるようにするための仕組みのことです。

経済産業省が公表した「システム管理基準 追補版(財務報告に係るIT統制ガイダンス)」では、ITACを「業務を管理するシステムにおいて、承認された業務が全て正確に処理、記録されることを担保するために業務プロセスに組み込まれたITに係る内部統制」と定義しており、業務プロセスに密接に関与する仕組みであることが示されています。また、金融庁が公表した「財務報告に係る内部統制の評価及び監査の基準」においても、ITの利用と統制は財務報告の信頼性を確保するための重要な要素として位置づけられています。

ITACの主な目的は、業務処理の正確性や記録の完全性を担保し、不正や誤りの発生を未然に防ぐことです。例えば、取引データの入力時にチェック機能を設けたり、承認フローをシステムに組み込んだりすることで、入力ミスや不正入力を防止します。

企業における業務の多くがシステム化される中で、入力ミスや不正操作などを防ぎ、処理の信頼性を確保するための仕組みとして、ITACは重要な役割を果たします。

- 併せて読みたい

ITACとIT全社的統制、IT全般統制(ITGC)との違い

企業のITに関する内部統制は、大きく3つの層で構成されており、それぞれ「IT全社的統制」「IT全般統制(Information Technology General Control:ITGC)」「IT業務処理統制(ITAC)」と呼ばれます。これらは、企業のIT環境全体におけるリスク管理と統制について担う役割に違いがあります。

まず、IT全社的統制とは、経営層が策定するIT戦略やITガバナンス方針のことです。組織全体としてのITの利用に関する方針、責任分担の体制、リスク管理の方針などを定め、企業全体の方向性を決定します。IT全社的統制は、ITGCやITACといったIT統制全体の信頼性を支える土台となります。

また、ITGCは、システム全体に共通する統制のことです。システムの開発や、バックアップ・復旧体制などを含む運用の管理、アクセス管理、セキュリティ管理などが含まれ、IT環境全体の信頼性と安定性を担保する役割があります。ITGCが適切に機能していなければ、アプリケーション単位の統制(ITAC)にも不備が生じる可能性があるため、ITGCはITACの前提条件とも言えます。

最後に、ITACの役割は、具体的な業務処理プロセスに組み込まれたITの統制を行うことです。入力のチェックや承認ルートの設定など、個別の業務に特化した統制はITACに該当します。業務ごとの正確なデータ処理を保証し、不正やミスの防止、トレーサビリティの確保といった実務レベルの統制を実現します。

これらをまとめると、それぞれの役割は下記の通りです。

| 名称 | 役割 |

|---|---|

| IT全社的統制 | 企業全体のIT方針を定める経営層レベルの統制 |

| ITGC | 全社に共通するIT環境全体の統制 |

| ITAC | 個別業務の処理を対象としたアプリケーションレベルの統制 |

ITACの5つの構成要素

ITACは、業務プロセスにおいてITを活用した処理が正確に行われるように設計されており、その機能は5つの構成要素に分けて考えられています。それぞれの詳細を解説します。

| 項目 | 概要 |

|---|---|

| 入力管理(入力統制) | システムに入力されるデータの正確性と妥当性を担保するための仕組み |

| データ管理(処理統制) | システム内で行われるデータの授受、保管、処理などが正確かつ安全に実施されているかを管理・統制する仕組み |

| 出力管理(出力統制) | 出力管理(出力統制)は、システムから出力される帳票やデータの正確性と改ざん防止を目的とした統制の仕組み |

| スプレッドシート管理 | スプレッドシート特有のリスクを軽減するための統制の仕組み |

| リスク管理 | 業務プロセスに潜む様々なリスクを明確にし、それらに対する適切な統制策を講じることによって、業務の正確性・信頼性を高めるための仕組み |

入力管理(入力統制)

入力管理(入力統制)は、システムに入力されるデータの正確性と妥当性を担保するための仕組みのことです。誤入力や不正入力によって発生する業務上のリスクを未然に防ぐことを目的としています。

例えば、経理システムに誤った数値が入力された場合、そのまま誤りが訂正されずに進んでしまうと、企業が公表する財務報告に大きな影響を及ぼしかねません。そこで有効なのが、下記のような統制手段です。

| 項目 | 内容 |

|---|---|

| 入力マニュアルの整備 | 誰が見ても同じ手順で入力できるよう、入力項目や操作方法を明文化 |

| 申請・承認フローの設計 | 入力内容に対して上長の承認を得てから、次工程へ進む仕組みの導入 |

| ダブルチェック体制の構築 | 同一データを別の担当者が再確認することで、ヒューマンエラーを防止 |

入力段階での統制を強化することは、業務全体の信頼性向上につながります。システム上のエラーチェック機能や入力制限の活用といったITの仕組みを活かすことで、入力管理の精度をさらに高めることが可能です。

データ管理(処理統制)

データ管理(処理統制)は、システム内で行われるデータの授受、保管、処理などが正確かつ安全に実施されているかを管理・統制する仕組みです。入力された情報が意図どおりに処理され、外部や他システムに正確に引き継がれるためには、この領域での統制が不可欠です。

例えば、売上データや取引情報がシステム上で誤って処理されたり、不正アクセスにより改ざんされたりした場合、以降の業務や財務報告に深刻な影響を及ぼす可能性があります。こうしたリスクを未然に防ぐためには、以下のような対策が有効です。

| 項目 | 内容 |

|---|---|

| IPアドレス制御 | 不正アクセス防止のため、許可された端末のみがシステムにアクセスできるよう制限 |

| ネットワーク監視 | 通信ログを監視し、不審なアクセスや異常をリアルタイムで検出する仕組みを導入 |

| 不正アクセス防止機能の導入 | ID・パスワードの管理に加え、多要素認証やアクセスログの取得を実施 |

| 異常なデータのチェック機能の導入 | 重複しているデータや異常な数値になっているデータをシステム上で判別し、処理を行わないようにする仕組みを導入 |

また、外部システムとのデータ連携時には、連携先と送受信されるデータが正しい内容であることを検証するプロセスも必要になります。フォーマットの整合性や値の正当性を確認し、誤ったデータが流入・流出しないように対策しなければなりません。

出力管理(出力統制)

出力管理(出力統制)は、システムから出力される帳票やデータの正確性と改ざん防止を目的とした統制の仕組みです。業務処理の結果が報告書やファイルとして出力される際に、誤りがあったり、不正に修正されたりすることを防ぐために行われます。

財務報告書や取引明細などの出力データが改ざんされていた場合、企業の信用や監査対応に支障をきたす可能性があります。そこで、下記のような対策を実行するのが効果的です。

| 項目 | 内容 |

|---|---|

| 出力手順のマニュアル化 | 誰が実施しても同様の結果が得られるようにするために出力作業の手順を明文化 |

| 第三者によるチェック体制 | 出力されたデータを別の担当者が確認するダブルチェックの仕組みを構築 |

| データの編集制限 | 出力されたファイルに対して編集を制限する設定を行い、内容の改ざんを防止 |

出力された情報は、経営判断や外部報告などに直接影響するため、その正確性と信頼性は極めて重要です。

スプレッドシート管理

スプレッドシート管理とは、スプレッドシートの特性に応じた統制を行うための仕組みです。スプレッドシートは複数人で同時に編集できる便利なツールですが、その一方で入力ミスや改ざんのリスクが高い点が問題となります。財務データや集計情報といった重要な情報をスプレッドシートで管理している企業には、必須の内部統制の仕組みと言えます。

スプレッドシートを利用していると、例えば数式のミスやリンク切れによる誤った結果の出力、無断修正、不適切な共有設定による情報漏洩といった事態が生じかねません。こういったリスクを軽減するためには、下記のような対策が考えられます。

| 項目 | 内容 |

|---|---|

| 複数人によるチェック体制 | 作成者とは別の担当者が、誤りや不備がないかを確認 |

| 承認フローの設定 | 重要な情報を記載するスプレッドシートは上長などの承認を得て運用を開始 |

| アクセス権限の制限 | 閲覧・編集・削除などの権限を役割に応じて設定し、不用意な操作を防止 |

| 定期的なバックアップ | 万が一のデータの損失や改ざんに備え、定期的に保存データをバックアップ |

また、マクロや複雑な数式が使用されているスプレッドシートでは、専門知識を持つ担当者による管理体制を整えることも重要です。

リスク管理

ITACにおけるリスク管理は、業務プロセスに潜む様々なリスクを明確にし、それらに対する適切な統制策を講じることによって、業務の正確性・信頼性を高めるための仕組みです。ITを活用する業務では、技術的な脆弱性や人的ミス、不正行為など、想定すべきリスクが多岐にわたります。

こうしたリスクを体系的に管理するためには、「リスクコントロールマトリックス(RCM)」の作成が有効です。RCMは、リスクとその対応策(統制活動)をマトリックス形式で整理して統制の抜け漏れを防止するもので、下記のような資料を作成します。

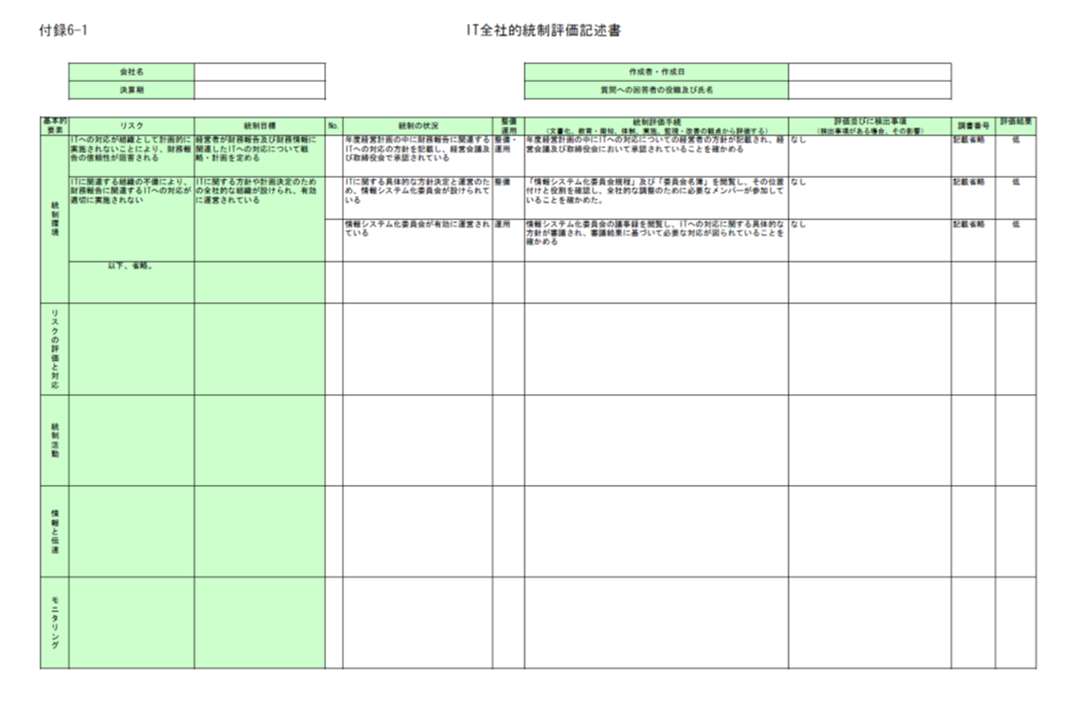

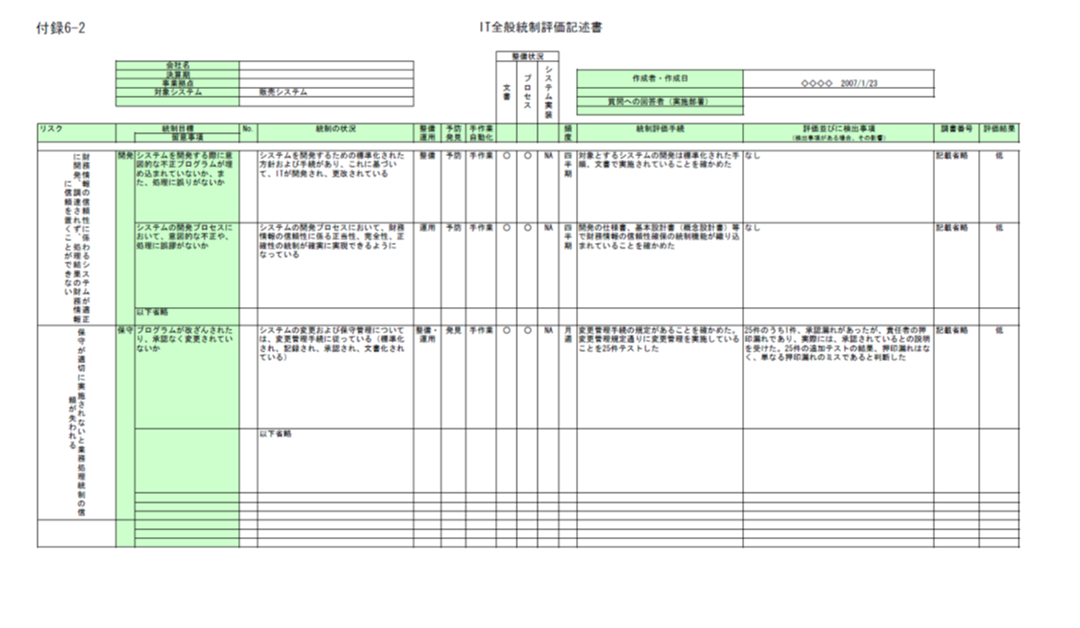

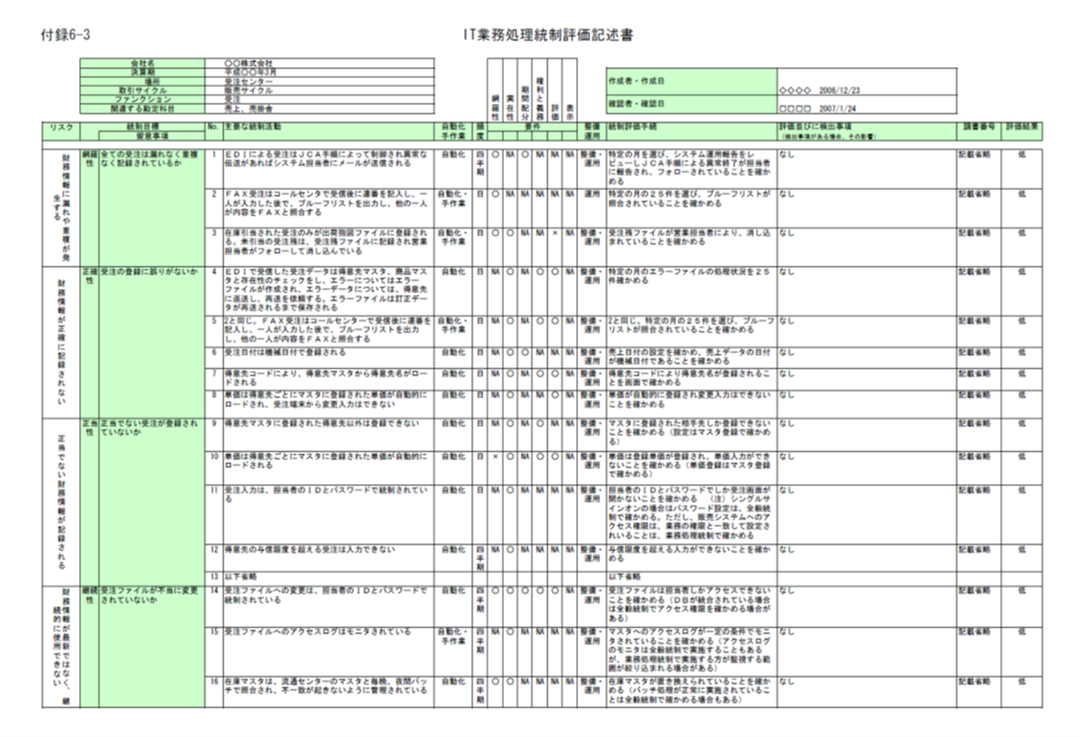

- RCMの作成例

-

※経済産業省「システム管理基準 追補版(財務報告に係るIT統制ガイダンス)」

※経済産業省「システム管理基準 追補版(財務報告に係るIT統制ガイダンス)」

RCMを活用してリスクの特定、評価、対応策を明確化することにより、ITACの有効性を高められます。

ITACを構築する際のポイント

ITACの構築では、業務プロセスに応じて自動化する作業と、手作業のバランスをとることが重要です。

手作業が多い業務はミスや不正のリスクが高いため、可能な限りシステム化し、自動処理を活用することが推奨されます。一方で、人手による処理がどうしても避けられない場面では、承認フローやダブルチェックなどの厳格な統制を導入して対応します。

また、効率と統制の両立も重要な視点です。統制を強めすぎると、確認などの業務プロセスの増加によって負担が増し、現場で適切に運用されなくなる恐れがあるため、実務に即した現実的な設計を意識しましょう。

上場企業向けのパッケージ型システムを活用すると、あらかじめ適度な統制機能が組み込まれているため、効率的かつ確実なITACの構築が可能になります。

ITACの評価方法

ITACの評価には、「サンプリング評価」と「ウォークスルー評価」の2つの手法が用いられます。

サンプリング評価は、一定期間の取引データから無作為に抽出し、統制が正しく運用されているかを確認する方法です。一方、ウォークスルー評価は、実際の取引を最初から最後まで追跡し、処理の流れと統制の有効性を確認します。

この2つの手法を評価対象に応じて使い分け、場合によっては組み合わせることで、「統制が形式的でないか」「運用実態に即しているか」を多角的に把握でき、改善点の発見にもつながります。

ITACの評価結果を基にした改善のポイント

ITACの評価で明らかになった統制の不備やリスクに対しては、具体的な改善策を計画・実行することが重要です。改善には、システムの改修や業務フローの見直し、担当者への教育・研修強化などが含まれます。

また、改善を一時的な対応で終わらせないために、PDCAサイクルによる継続的なモニタリングと改善が欠かせません。こうした取り組みにより、ITACの有効性を高め、内部統制の形骸化を防ぐことができます。

ITACの導入による効果

ITACを適切に導入することで、主に下記3点のような効果が期待できます。

- ITACの導入による主な効果

-

- 業務の自動化・標準化が進むことによる、作業時間の短縮やヒューマンエラーの防止

- 統制の強化でコンプライアンス対応や監査がスムーズに進むことにより、企業の信頼性が向上

- 正確なデータに基づく経営判断の実現

ITACは、業務処理の正確性と信頼性の確保だけでなく、様々な面で企業活動にプラスの影響を与えます。

IPO準備におけるITACの重要性

IPO(新規上場株式)の準備では、財務報告の信頼性確保が必須となり、その基盤としてITACの整備が求められます。審査においては、ITACの整備・運用状況も重要な評価対象となるため、早期からの取り組みが重要です。

システムの選定や内部統制を行う体制は、IPO全体のスケジュールや方針と連動させて設計するようにしましょう。業務効率と統制のバランスをとるようにする視点も忘れないようにしなければなりません。

ITACの運用における注意点

ITACは導入して終わりではなく、継続的な運用とモニタリングが不可欠な点に注意しなければなりません。統制が形骸化しないよう、関係者への教育や周知を定期的に行う必要があります。

また、業務環境やITの変化に応じて、統制内容の見直しを柔軟に行うことも重要です。経営層の理解と支援を得て、全社的な取り組みとして推進することで、ITACの効果を高めることができます。

適切なツールを活用して、ITACを構築しよう

ITACは、ITを活用した業務処理の正確性と信頼性を担保するための重要な内部統制の方法です。ITシステムを活用して作成される財務報告の信頼性確保に直結するため、適切な制度を設計して導入しましょう。

効果的なITACの導入のためには、5つの構成要素を理解し、評価・改善を繰り返すことが重要です。改善を継続することにより、業務効率化やコンプライアンス強化を持続的に実現できるようになります。

企業の成長と信頼性向上には、効率と統制のバランスのとれたITACの運用が不可欠です。まずは自社のリスクを洗い出し、段階的にITACの整備を進めるようにしてください。

なお、ITACでは、データが適切に管理され、改ざんなどが発生しない仕組みを導入することも重要です。そのためにはインターコムの「MaLion」シリーズが役立ちます。「MaLion」シリーズでは、ネットワーク監視機能によって、不正なパソコンが接続された際には即座に遮断できます。また、アクセス権限の設定によって、必要な範囲の従業員しかデータを編集できないよう設定することも可能です。

ログの取得によって、データの改ざんがあった場合の早期の原因究明も可能になり、ログが記録されていることを公表すれば内部不正の抑止効果も期待できます。管理ツールの操作ログも取得できるため、管理者による内部不正も防止できるようになります。

内部統制の強化を考えている企業の担当者の方は、ぜひご相談ください。